Windows 11: Microsoft erklärt TPM-Nutzung

Microsoft empfiehlt für Windows 11 ein Trusted Platform Module (TPM 2.0); es soll Firmware und Login-Informationen schützen und Cloud-Zugriffe absichern.

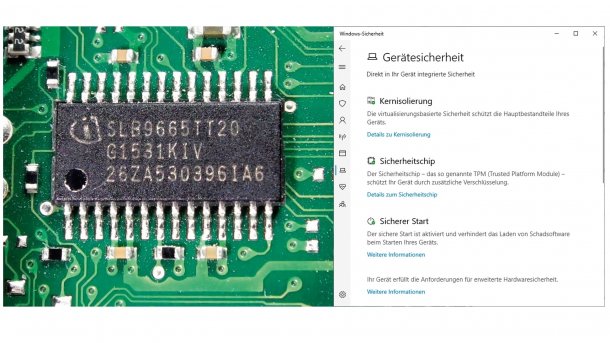

Die bisherigen Vorab-Versionen von Windows 11 lassen sich nur auf Desktop-PCs, Notebooks und Tablets installieren, in denen ein Trusted Platform Module (TPM) nach TPM-2.0-Spezifikation steckt. Der Microsoft-Sicherheitsexperte David Weston erläutert in einem Blog-Eintrag, wozu Windows 11 das TPM 2.0 (oder auch fTPM 2.0) nutzt. Im Wesentlichen soll das TPM sogenannte "Zero Trust"-Konzepte ermöglichen.

Weston nennt dabei vier Funktionsbereiche. Demnach geht es zunächst um eine allgemeine Stärkung der Sicherheit und Vertrauenswürdigkeit der Windows-Plattform. Dabei erwähnt er das schon in Windows 10 nutzbare Konzept Virtualization-Based Security (VBS, Virtualisierungsbasierte Sicherheit) mit der Funktion Hypervisor-Protected Code Integrity (HVCI, Hypervisor-geschützte Codeintegrität). Für VBS ist ein TPM bisher optional; laut Microsoft-Dokumentation kann das TPM Schlüssel, die VBS zur Verschlüsselung verwendet, aber besser schützen.

David Weston erwähnt auch Secured-Core PCs mit stärkerem Schutz gegen Manipulation der Firmware (des UEFI-BIOS). Dabei kommt, wie in der Meldung "Basisinformationen zum Trusted Platform Module TPM 2.0" erklärt, eine Dynamic Root of Trust for Measurement (DRTM) zum Einsatz, die das TPM-PCR 17 nutzt. Ob stärker geschützte PC-Firmware – beispielsweise mit Funktionen wie BootGuard – folglich ebenfalls zu den "Requirements" für PCs mit Windows-11-Logo gehört, lässt Weston offen.

"Hello" statt Passwörter

TPMs sollen es im Verbund mit den Funktionen von Windows Hello und Windows Hello for Business zudem die Authentisierung ohne Passwörter ermöglichen. Bisher lassen sich TPMs optional in Windows Hello for Business einbinden. Die TPM-Nutzung von Windows Hello wäre bei Windows 11 also neu.

Schließlich erwähnt Weston noch TPM-Unterstützung für die Cloud-Funktion Microsoft Azure Attestation. Damit lassen sich durch kryptografische Algorithmen und Hardware-Vertrauensanker (Root of Trust) wie eben ein TPM Nachweise über das Vorhandensein bestimmter Schutzfunktionen und die Einhaltung von Policies erbringen, etwa um vertrauliche und schützenswerte Daten auszutauschen. Es geht also etwa um Funktionen zur Nutzung von Confidential Computing in Trusted Execution Environments (TEEs).

Verweis auf "Pluton" und CET

Microsoft will mit Windows 11 künftig weitere Hardware-Sicherheitsfunktionen nutzen. So ist der Einbau des Sicherheitscontrollers "Pluton" direkt in Prozessoren und Systems-on-Chip von AMD, Intel und Qualcomm vorgesehen, was Weston auch erwähnt.

Als Schutz gegen Malware-Angriffe mit Return- beziehungsweise Jump-Oriented Programming (ROP/JOP) arbeitet Microsoft schon länger an Hardware-enforced Stack Protection (etwa mit einem Shadow Stack), die wiederum die Control-Flow Enforcement Technology (CET) neuer AMD- und Intel-Prozessoren beziehungsweise ARM PAC nutzen. Das funktioniert aber unabhängig von einem TPM.

Windows 11 ohne TPM?

Ob Microsoft für ein Windows-11-Upgrade zwingend ein TPM 2.0 voraussetzen wird, ist bisher unklar. Derzeit gibt es ausschließlich Vorab-Versionen von Windows 11, also keinen finalen Installer. Tüftler haben bereits mehrere Wege gefunden, wie sich diese Vorab-Versionen auch auf Hardware ohne TPM 2.0 installieren lassen.

Hören Sie zum TPM 2.0 auch den Audio-Podcast Bit-Rauschen, Folge 2021/14.

- Windows 11: Offiziell unterstützte Prozessoren vs. minimale Systemanforderungen

- Windows 11: Basisinformationen zum Trusted Platform Module TPM 2.0

- Für Entwickler, Kreative, Spieler, einfach alle: Was will Windows 11?

- Systemvoraussetzungen für Windows 11: Wann läuft es, woran kann es scheitern

- Windows 11 für Developer: Android Apps, Spiele-Kit und Windows SDK

- Windows 11 im Unternehmenseinsatz: Für die IT ändert sich nicht viel

- Windows 11 kommt: Microsoft stellt Windows-10-Nachfolger vor

(ciw)